Hace unos días circulaba la noticia del descubrimiento por parte de los amigos de WebSec (@_hkm, @calderpwn y @LightOS) de una gran cantidad de routers en México con puertas traseras y cuentas ocultas que permiten a cualquier persona acceder con un usuario privilegiado a la configuración de los routers hogareños de miles de Mexicanos.

El registro todavia es obligatorio y no esta disponible al publico pero pude acceder como betatester y como soy usuario de RouterPWN, Mac2WepKey, HHG5XX e y se la calidad de las herramientas publicadas por estos «gueyes» me puse en la tarea de probar la herramienta y quede sorprendido con su facilidad y rapidez.

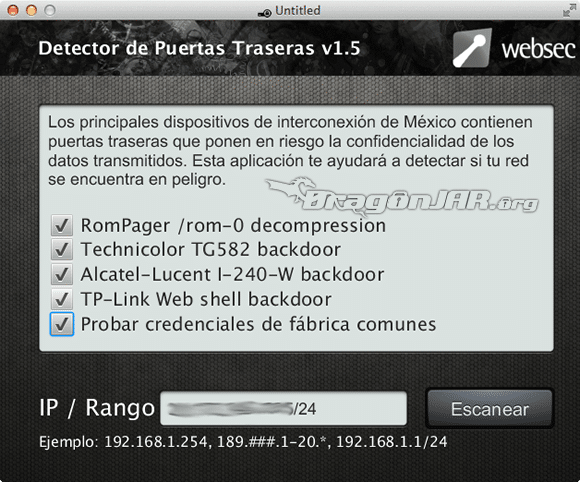

La herramienta esta desarrollada en Java para permitir su ejecución en cualquier sistema operativo (yo lo probé en Mac OS X), y al iniciar nos hace varias preguntas , como el tipo de vulnerabilidades a buscar y el rango de IPs que quieres auditar.

Después de esto solo le das escanear y te ira mostrando si tu ip o el rango de ips que ingresaste es vulnerable a cualquiera de los fallos seleccionados.

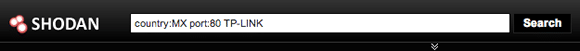

Lo primero que hice fue probar con mi propio router y con mi rango de ips, pero al parecer mi proveedor no incluye ni el router con el fallo ni las cuentas «de soporte técnico» backdoors, entonces con la ayuda de Shodan busqué algunos routers Mexicanos (solo para probar la efectividad de la herramienta) y el resultado fue muy diferente a los arrojados con rangos de IP-s Colombianos…

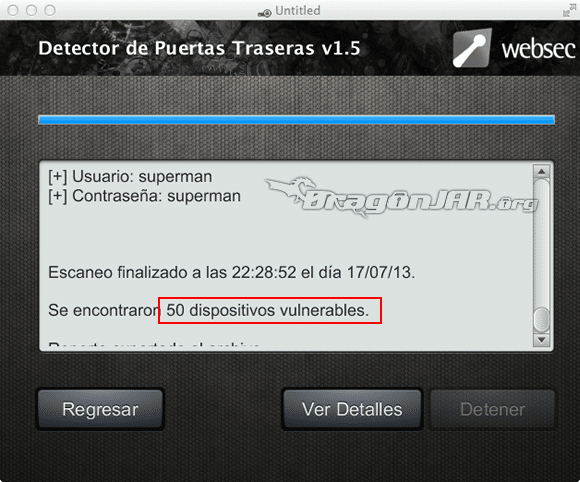

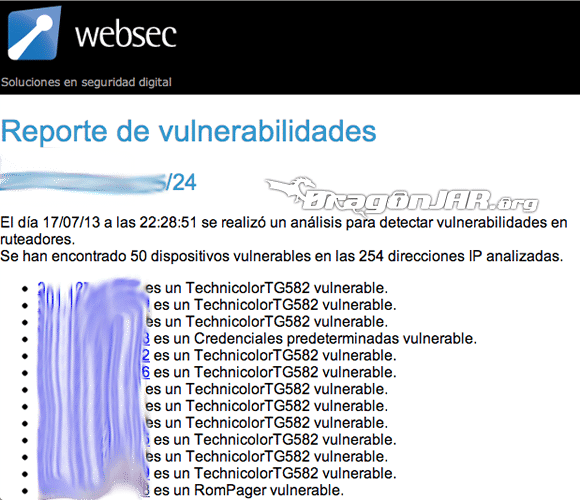

En el rango escaneado encontré 50 equipos que tenían por lo menos una de las vulnerabilidades seleccionadas inicialmente, lo que demuestra la cantidad de familias que pueden resultar afectadas por este tipo de fallos.

Pero la herramienta no se queda solo ahí, si le damos en «Ver Detalles», nos genera un reporte en HTML con todos los detalles de los fallos encontrados en las diferentes IP’s de los rangos establecidos en el escaneo.

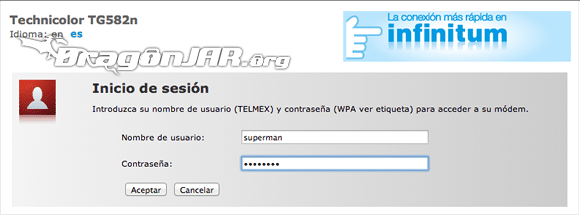

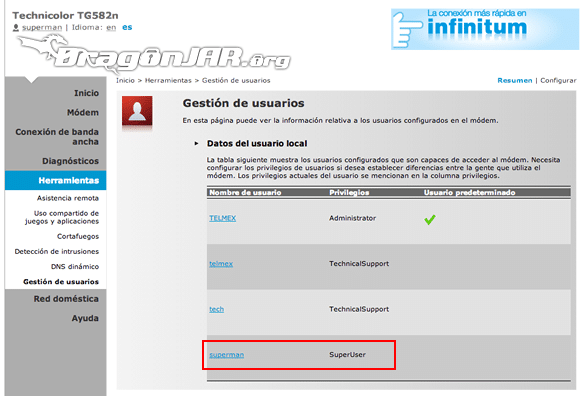

Con esta información elegí una IP al azar e ingresé con las credenciales superman:superman que permite acceder a TODAS las configuraciones del router, permitiendo ver los equipos conectados, hacer redirección de puertos a equipos internos o incluso cambiar los DNS por algún servidor que podamos modificar a nuestro antojo.

El usuario superman no solo tiene acceso a todas las configuraciones del router, sino que para sorpresa de muchos tiene más permisos que el mismo grupo Administrador del proveedor de servicio.

Ahora solo queda que busques si tu router tiene backdoors con la herramienta de websec para buscar puertas traseras.

¿que puedo hacer si mi router tiene un backdoor?

- Si tiene la cuenta superman sigue estas instrucciones y podrás cambiarla.

- Si tienes el backdoor del Alcatel-Lucent de Infinitum.

- Si tienes una clave por defecto CAMBIALA!!

En definitiva la herramienta deja un buen sabor de boca, espero que esto sea solo el comienzo de una herramienta automatizada para auditar routers con todos los fallos de routerpwn.com, passwords por defecto y varias herramientas que faciliten la post-explotación, tan importante cuando se trata de routers.

ACTUALIZADO 10/09/2013:

Ya esta publica la version 2.0 de la herramienta con los siguientes cambios:

- Comprueba la existencia de las cuentas predeterminadas más comunes

- Detecta puertas traseras en dispositivos:

- TP-Link.

- RomPager

- Technicolor TG582

- Alcatel Lucent I-240

A continuación podrán encontrar los ejecutables para Windows, Mac OS X y Linux. Además también encontrarán el archivo .jar para los que ya cuenten con la máquina virtual de Java:

Esta herramienta fue publicada gracias a la participación de Pedro Joaquín, Christian Yerena, Roberto Betancourt y Paulino Calderón.