Tercer Encuentro Internacional de Seguridad Informática – Día III

En este tercer y ultimo día del tercer encuentro internacional de seguridad informática se esperan con ansias 2 charlas la de luciano bello sobre el famoso bug en el openssl que fue presentado en la el defcon 16 y la de chema alonso sobre LDAP Injection & Blind LDAP Injection que presento en la black hat del año pasado, ademas la premiación del wargame (que por segunda vez se lo gana un equipo de La Comunidad DragonJAR) y como no.... el remate 😀

Empezamos el día con david batanero y su charla sobre la tecnología GSM, en la que nos explica como funciona, los posibles ataques que se pueden realizar sobre esta tecnológica y por que debemos poner mas atención a la seguridad de nuestros dispositivos móviles.

- Descargar Charla de David Batanero sobre GSM

- Descargar Charla de Martin Rubio sobre Como ser un Hacker Realmente

- Descargar Charla de Leonardo Huertas sobre CSIRT

- Descargar Charla de Luciano Bello sobre predicción de números aleatorios en openssl

- Descargar Charla de Jaime Andrés Restrepo sobre Amenazas y Contramedidas de Seguridad Web

- Descargar Charla de Chema Alonso sobre Connection String Attacks

Descargar Charla de David Batanero sobre GSM

Después martín rubio nos presenta su charla en la que habla de como ser un hacker realmente, que necesitamos saber y hacer para realmente ser catalogado como un hacker.

Descargar Charla de Martin Rubio sobre Como ser un Hacker Realmente

Leonardo Huertas, también conocido como SamuraiBlanco, moderador global en nuestra comunidad, compartió con nosotros su charla sobre Equipos Gubernamentales de respuesta a incidentes de seguridad de la información (CSIRT), en la que explica como crear un CSIRT, para que sirve y como va el proceso de la creación de un CSIRT colombiano.

Descargar Charla de Leonardo Huertas sobre CSIRT

Después de leonardo una de las charlas mas esperadas del EISI, Luciano Bello nos explica el famoso fallo del openssl que afecto a la distribución Debian y sus derivadas, nos habla sobre la historia del fallo, como fue descubierto y nos enseña de una forma practica y amena como se explota esta vulnerabilidad.

Descargar Charla de Luciano Bello sobre predicción de números aleatorios en openssl

Después de luciano seguía mi charla sobre Amenazas y Contramedidas de seguridad Web, en ella explicaba los fallos mas comunes que encontramos en aplicaciones o sitios web (algunas se encuentran en el top 10 del proyecto OWASP) y cómo evitar ser victima de estos ataques a nivel de usuario y desarrollador, como les prometí comparto con ustedes la charla y todo un entorno portable para aumentar sus conocimientos en esta área.

Descargar Charla de Jaime Andrés Restrepo sobre Amenazas y Contramedidas de Seguridad Web

Después de mi charla, chema alonso nos presentaría su charla sobre LDAP Injection & Blind LDAP Injection pero decidió darnos una sorpresa que no esperábamos, en vez de dar la charla que tenia programada, en esta ocasión nos hablaría de una nueva técnica descubierta por el equipo de informatica64 llamada Connection String Attacks, la cual permite inyectar parámetros arbitrarios a la configuración de conexión en un servidor ):-D, esta charla fue expuesta por primera vez en la pasada ekoparty y nos trajo el tema "fresquito" a Colombia :-D.

En su blog (un informático del lado del mal) chema nos explica mas en detalle las Connection String Attacks

- Connection String Attacks (I de VI)

- Connection String Attacks (II de VI)

- Connection String Attacks (III de VI)

- Connection String Attacks (IV de VI)

- Connection String Attacks (V de VI)

- Connection String Attacks (VI de VI)

Descargar Charla de Chema Alonso sobre Connection String Attacks

La ultima charla del EISI, titulada "Falsos Antivirus (El negocio detrás de estos)" estuvo a cargo de Marcelo Rivero, en ella nos relata una historia verídica de una infección y poco a poco nos explica como funcionan los falsos antivirus y cual es el negocio de delincuencia organizada que opera detrás de ellos, seguimos a la espera de las memorias que pronto nos enviara marcelo rivero para todos nuestros visitantes.

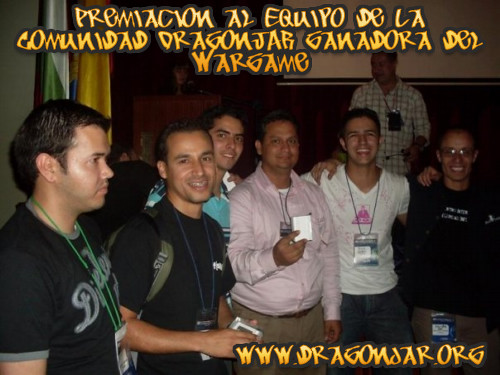

Después de la ultima charla se pasa a realizar la premiación del wargame (el cual explicaremos en detalle en un próximo post) los equipos "DragonJAR" y "PST" ocuparon el primer y segundo lugar respectivamente, desde aquí una sinceras felicitaciones a los 2 equipos por el trabajo realizado.

En el foro de cierre los ponentes darían su opinión sobre el pasado, presente y futuro de la seguridad informática y después se pasaría a las preguntas del publico, fue un excelente espacio para aclarar algunas dudas y compartir con todos los asistentes del evento.

Como no podía faltar en un evento de este tipo un excelente remate en el reconocido bar-c de la ciudad de Manizales.

Revisa el reporte de los otros 2 días: